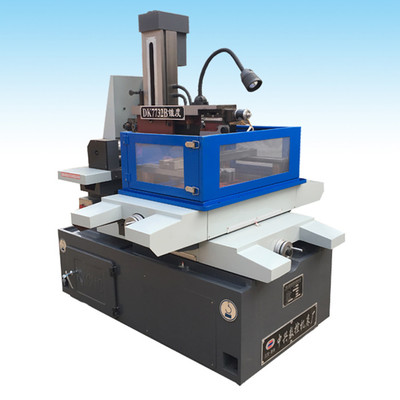

線切割二次加工齒輪的找正方法與步驟詳解

線切割作為精密加工技術,常用于齒輪的二次加工,而齒輪二次加工時的找正是確保加工精度的關鍵環節。以下是詳細的找正方法步驟和注意事項:

1. 清理與檢查:

徹底清理齒輪坯料和線切割工作臺表面,清除切屑、油污等雜質。檢查齒輪坯料是否有毛刺或變形,必要時進行預處理。

2. 初始定位:

將齒輪坯料放置在線切割工作臺上,使用百分表或千分表進行初步定位。輕敲坯料調整位置,使齒輪基準面(如端面或內孔)與機床坐標軸平行,一般控制在0.01mm以內誤差。

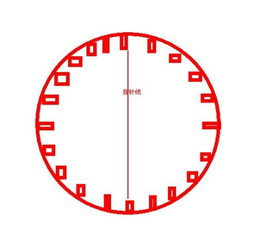

- 中心找正:

- 對于內孔基準的齒輪,使用尋邊器或電子探頭確定內孔中心,并設置為零點。如果齒輪已預加工,可直接利用原有中心孔。

- 對于外圓基準,通過測量齒輪外圓多點,計算圓心位置,并校正坐標系。

4. 角度找正:

如果齒輪需要特定角度定位(如鍵槽或齒位對齊),使用分度頭或旋轉工作臺輔助。通過測量齒輪齒槽或標記點,調整角度至設計要求。

5. 驗證與微調:

完成初步找正后,進行空運行或試切割,檢查路徑是否與齒輪輪廓吻合。如有偏差,使用機床微調功能修正坐標偏移。

- 注意事項:

- 找正過程中避免過度用力,防止齒輪變形。

- 線切割加工時,考慮電極絲偏移量,在編程中補償。

- 對于高精度齒輪,建議在恒溫環境下操作,減少熱變形影響。

通過以上步驟,可有效保證線切割二次加工齒輪的找正精度,提高產品質量和加工效率。實際應用中,需結合具體齒輪結構和機床特性靈活調整。

如若轉載,請注明出處:http://www.vbvh.cn/product/26.html

更新時間:2026-03-09 11:58:54